Perchè la Cyber Security rappresenta una priorità nel settore Healthcare

Nel nostro Almanacco 2021 abbiamo ripercorso tutti gli step fondamentali dell’anno passato. Quello che è emerso è che, tra i vari metodi di attacco che possono compromettere il normale funzionamento delle aziende, il phishing rimane ancora uno dei più diffusi e i settori maggiormente colpiti sono quelli dell’Healthcare, le telecomunicazioni, il settore bancario e finanziario e la distribuzione, settori in cui le informazioni sensibili esfiltrate durante l’attacco possono essere rivendute più facilmente.

Proprio il settore sanitario ha catturato il nostro interesse per numero di attacchi subiti e soprattutto per l’impatto che questi hanno avuto e che potenzialmente potrebbero avere in futuro sulle nostre vite.

Il settore sanitario, che comprende ospedali, cliniche, case farmaceutiche, istituti di ricerca e organizzazioni accademiche, nell’ultimo decennio ha assistito ad una crisi dovuta alla drastica riduzione del personale sanitario da un lato, e da un lento adattamento alle novità in termini di tecnologia dall’altro. Obsolescenza dei terminali, mancati investimenti sensibili sulla sicurezza e processi non condivisi sono solo alcuni degli aspetti da implementare.

In risposta all’emergenza Covid-19, il sistema sanitario si è dovuto, in poco tempo, adeguare alla transizione digitale iniziando ad adottare dispositivi mobili e servizi cloud.

Le tecnologie sono risultate fondamentali in questo periodo perché hanno permesso un maggior coordinamento dell’ecosistema, la possibilità di ricevere diagnosi a distanza, evitare assembramenti e, di conseguenza, di limitare la circolazione del virus.

D’altro canto, questa rapida digitalizzazione ha riscosso un enorme interesse da parte dei cyber criminali, sia per la qualità e quantità delle informazioni che navigano in queste piattaforme, sia perché i dispositivi, se non adeguatamente protetti, permettono una maggiore superficie di attacco da parte dei criminali.

Casi italiani

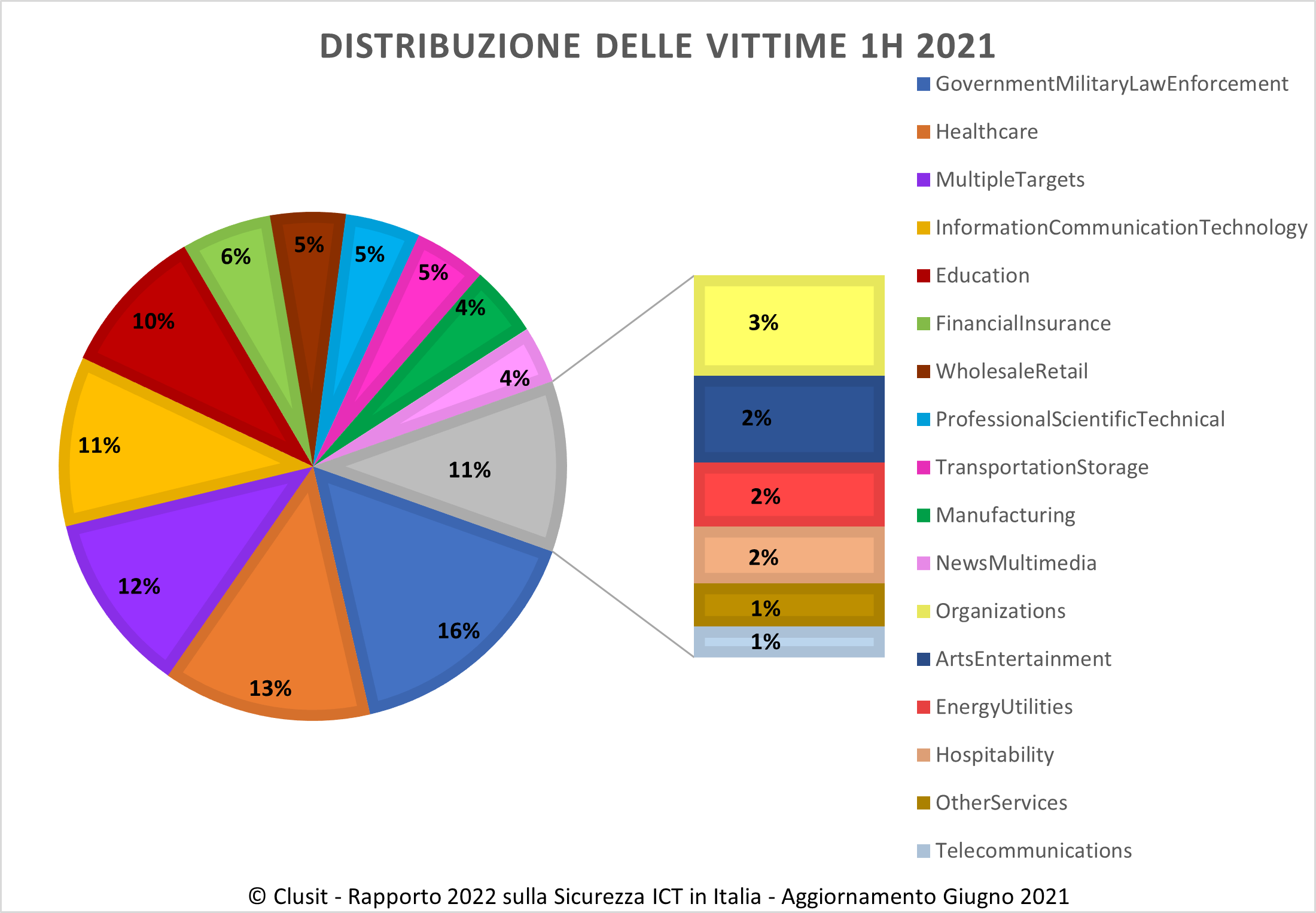

In Italia, secondo l’ultimo report Clusit 2022, il settore maggiormente colpito è stato quello della PA, seguito dall’Healthcare. Secondo il report, inoltre, nel semestre gennaio-giugno 2021 gli attacchi ai danni del settore della sanità sono aumentati del 19%.

Img source: clusit.it

Img source: clusit.it

Di seguito riportiamo alcuni casi recenti che è il caso di citare:

Regione Lazio

A luglio 2021, i servizi informatici della regione Lazio hanno subito un attacco ransomware che, secondo le fonti ufficiali, non è riuscito a trafugare né eliminare dati personali. Nonostante il caso sia successo qualche mese fa, sono ancora pochi i dettagli dell’attacco del 30 luglio che ha mandato in tilt il sistema informatico e quello dedicato alle vaccinazioni per il Covid-19. In questo attacco, pare che l’anello debole sia stato un dipendente a cui erano state rubate precedentemente le credenziali di accesso al sistema. I danni sono stati però sotto l’occhio di tutti: un mese di interruzione dei servizi colpendo in particolar modo il database delle vaccinazioni e di rilascio dei green pass, provocando ritardi soprattutto in un periodo di grande richiesta quale quello estivo. I dati sono stati recuperati da un backup che era stato cancellato e non criptato e l’infezione è stata rilevata e bloccata in tempi brevi.

Regione Campania

In Campania, invece, il 12 gennaio 2022, la ASL NA3 che serve 56 comuni della provincia di Napoli ha annunciato di aver subito un attacco informatico che ha creato gravi disagi e disservizi, tra cui l’impossibilità di prenotare tamponi, vaccini e consultare gli esiti del test. Il caso è estremamente recente e ha coinvolto gli esperti del settore e le forze di polizia, che stanno lavorando per capire se i dati sensibili siano già online. Tuttavia, al momento non ci è dato sapere quale sia stata la natura dell’incidente, né quali e quanti server siano stati compromessi. L’attacco è stato però rivendicato recentemente sul DLS del gruppo criminale Sabbath, con la condivisione di due elementi importanti: la prova del furto dei dati e i commenti tecnici in cui la cyber gang elenca le mancanze riscontrate nelle security operation dell’azienda sanitaria (quando si dice oltre al danno la beffa).

ULSS 6 Euganea

Altro caso recente riguarda l’azienda sanitaria ULSS 6 Euganea di Padova e il suo epilogo particolarmente interessante per le dinamiche. Il 3 dicembre 2021 la ULSS 6 ha subito un attacco hacker che ha portato al blocco della maggior parte dei server. Le prenotazioni per i vaccini, le nuove registrazioni dei pazienti, il sistema dei laboratori e i punti di prelievo sono stati sospesi e ripristinati dopo più di 13 giorni, grazie al lavoro di tecnici e informatici all’opera per minimizzare i danni dell’incidente informatico. Nei primi giorni del 2022, si è venuti a conoscenza che la cyber gang che ha violato la ULSS 6 è Lockbit 2.0, già famosa per attacchi ad altre aziende come Thales, Moncler e Regione Lazio. Il gruppo criminale aveva annunciato di pubblicare i dati dell’azienda sanitaria il giorno 15 gennaio in caso di mancato pagamento del riscatto richiesto, data che è stata poi posticipata di tre giorni. La promessa non è però stata mantenuta perché, nel corso della giornata del 15 gennaio, i dati dell’azienda sono stati pubblicati sul Data Leak Site di Lockbit 2.0. I circa 9300 file resi pubblici contengono informazioni di ogni genere: dalla gestione dell’ospedale e del personale, ai dati sensibili dei pazienti.

Il danno economico e il valore dei dati sanitari

Se in genere gli attacchi informatici oltre ai danni economici portano anche danni reputazionali, l’impatto sul settore sanitario può causare problemi ben più gravi. La perdita di dati o l’impossibilità di accedere tempestivamente alle cartelle cliniche dei pazienti possono avere effetti pericolosi per la salute dei pazienti stessi.

Gli avversari informatici si sono addentrati in questo settore senza dubbio attratti dal valore delle informazioni sensibili che possono essere esfiltrate ed utilizzate per richiedere un riscatto, ma anche per la presenza di sistemi e dispositivi spesso datati e non aggiornati, aspetto che può rendere l’attacco più facile per via delle vulnerabilità non risolte.

I dati esfiltrati possono anche essere rivenduti nel dark web uno dei mercati più redditizi e con l’offerta più ampia. In CybergON ci siamo catapultati in questo “mondo oscuro” nel nostro quarto libro “Tor: the dark world” e abbiamo potuto constatare come la rivendita delle informazioni sensibili nel dark web inondi di collection diversi forum e servizi specializzati. I prezzi dei dati possono variare: più le cartelle cliniche sono ricche di informazioni legate alla salute del paziente, più il valore aumenta. Si parte da 30 dollari per arrivare fino a qualche migliaio di dollari per persone di rilievo, con una media di circa 360 dollari per cartella clinica.

Inoltre, se all’inizio della pandemia alcuni gruppi criminali avevano annunciato la loro indifferenza verso le aziende sanitarie, soprattutto per evitare danni ad organizzazioni già impegnate nella lotta contro il Covid-19, è stato poi evidenziato da una ricerca di CrowdStrike che nel 2020 sono state 104 le strutture sanitarie colpite da 18 gruppi di criminali. È il caso di citare la cyber gang DarkSide che aveva dichiarato: “Il nostro obiettivo è fare soldi, non creare disagi per la società”. Questa promessa non è però stata mantenuta, poiché il gruppo la scorsa primavera colpì il Dipartimento della Salute irlandese, durante la campagna di vaccinazione.

In Italia, solo l’11% delle organizzazioni sanitarie utilizza dispositivi medici con software aggiornati, mentre l’89% usa dispositivi medici con un sistema operativo obsoleto a causa di problemi di compatibilità, costi elevati degli aggiornamenti o per la mancanza di conoscenze tecnologiche interne; questi dati rendono il nostro paese ad alto rischio di attacchi informatici.

Come difendersi

Il virus è stata l’esca più utilizzata dai cyber criminali, soprattutto nella creazione di campagne di phishing. Le persone sono condizionate dalle comunicazioni che hanno riferimenti al Covid-19, per questo, quando si ricevono mail inerenti a questo argomento, prestano meno attenzione. È così che i criminali cercano di compromettere le credenziali degli utenti per muoversi indisturbati all’interno dei sistemi informatici.

Ci sono alcuni aspetti che vanno implementati per cercare di ridurre al minimo il rischio di un attacco. Le imprese del settore healthcare hanno assoluta necessità di proteggere le informazioni aziendali sensibili – ad esempio relative a brevetti, sperimentazioni, ricerche scientifiche, dipendenti, pazienti e clienti – ma allo stesso tempo hanno l’obbligo di monitorarle per poterle difendere con la massima efficacia possibile e rispondere anche a norme e regolamenti molto specifici. Le realtà del settore sono tipicamente soggette a regolamenti, ispezioni e obblighi di data integrity e procedure di business continuity che non giocano solo un ruolo cardine per la reputazione dell’azienda stessa, ma anche per offrire vantaggio competitivo. Sono infatti i clienti a richiedere garanzie affinché le informazioni condivise siano protette al meglio: il ruolo della cybersecurity è proprio quello di rispondere alla necessità di unire sicurezza e privacy dei dati.

Secondo il report 2021 di IBM, l’healthcare detiene il record assoluto di Data Breach per l’undicesimo anno di fila; tuttavia, è raro che si venga a sapere di un attacco, probabilmente per il timore delle aziende di dichiararlo apertamente.

Diventa quindi fondamentale per le aziende sanitarie essere consapevoli dei possibili rischi e pianificare e realizzare una difesa con specialisti che devono avere un’idea ben chiara di quali siano gli aspetti critici da proteggere, creando inoltre una cultura aziendale basata sulla formazione dei dipendenti e creando una forte consapevolezza.

Il primo elemento, anche difficile da mettere in pratica in un momento così delicato, riguarda, appunto, la formazione del personale. L’anello debole in ogni attacco informatico è sempre più spesso l’essere umano, per questo è fondamentale adottare un percorso di formazione continua. Inoltre, è importante avere policy di sicurezza adeguate che vengano condivise con tutti gli utenti.

In secondo luogo, l’implementazione dei software di sicurezza. Questi possono rilevare comportamenti anomali in tempi brevi, permettendo all’azienda di isolare i segmenti di rete o i device colpiti e neutralizzare l’azione di attacco, evitando così blocchi di servizio. È anche importante un piano per l’esecuzione di back-up cruciali che devono essere separati dalla rete IT in uso.

Gli attacchi informatici al sistema sanitario non si attenueranno, per questo investire sulla sicurezza informatica, nonostante questo possa significare un aumento degli investimenti in termini di denaro e di tempo, è l’unica soluzione per poter mitigare futuri rischi, salvaguardare la sicurezza e affidabilità delle strutture sanitarie ed evitare perdite economiche e danni umani importanti.