Cosa sono gli attacchi DDoS e come proteggersi

Il 20 maggio in Italia alcuni siti istituzionali quali quello del ministero dell’ambiente, del ministero degli esteri e del consiglio superiore di magistratura sono andati offline; dopo un’attenta analisi si è compreso che il down era dovuto ad attacchi DDoS.

Quindi, scopriamo cosa sono, come funzionano e come possiamo proteggerci.

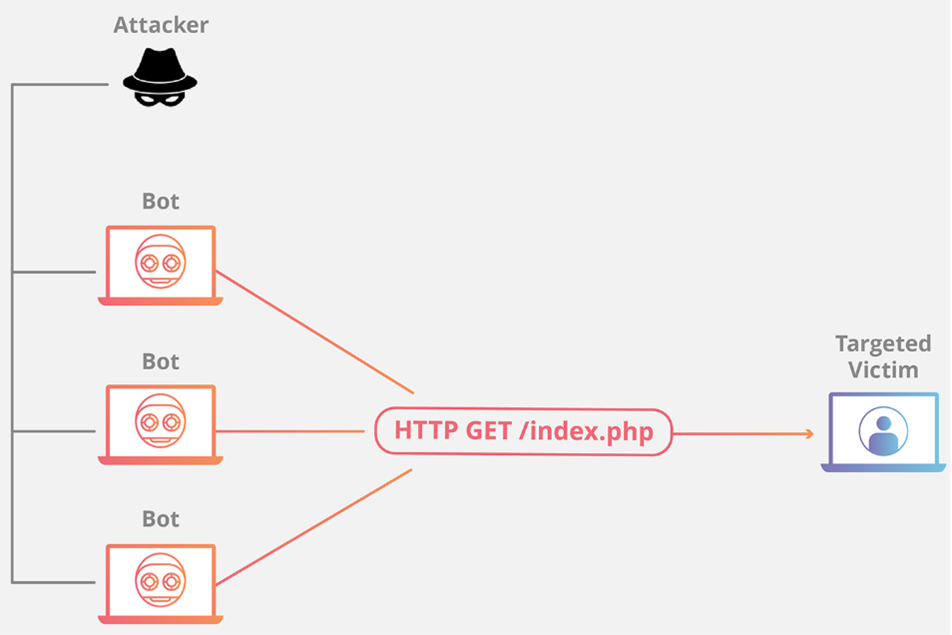

DDoS è l’acronimo di Distributed Denial of Service, ovvero interruzione distribuita del servizio, ed è un tipo di attacco informatico in cui l’aggressore cerca di impedire agli utenti di accedere alle risorse presenti su una rete o sui computer. L’attacco è un’evoluzione del DoS (Denial of Service): quando parliamo di “distribuito”, infatti, ci riferiamo al fatto che questi attacchi provengono da più luoghi o più dispositivi contemporaneamente, al contrario di un attacco DoS che prevede una singola entità.

I DDoS, che sono aumentati negli ultimi anni in termini di numeri registrati, hanno come scopo principale la disruption del servizio; ultimamente, però, l’attacco può essere collegato anche al successivo esfiltraggio di dati. I criminali informatici cercano di far cadere il sito colpito e farlo diventare vulnerabile tramite l’invio di un elevato numero di richieste; alcune volte queste vulnerabilità vengono sfruttate per hackerare il sito ma, nella maggior parte dei casi, l’obiettivo primario è quello di impedirne il corretto funzionamento.

Un evento DDoS che registrò un impatto significativo fu l’attacco del 2013 conosciuto come “Spamhaus” che colpì l’omonima azienda.

Spamhaus è un’organizzazione internazionale che offre soluzioni e strumenti antispam, cioè compila gli elenchi dei filtri per bloccare i mittenti delle mail spam. Questo evento, che è rimasto nella cronaca perché è stato il primo ad aver portato alla luce gli effetti che possono avere gli attacchi DDoS, ha portato a rallentare la velocità del traffico web globale, sfruttando connessioni per un traffico totale superiore ai 300 gigabit al secondo, coinvolgendo diversi nodi dell’infrastruttura di Internet e mettendo a dura prova non solo i server di Spamhaus, ma anche diversi siti istituzionali, inclusi banche e altri siti.

Tipi di attacco

Vi è un’eterogeneità di attacchi DDoS che possono essere raggruppati in 3 macrocategorie:

- Volumetrici

Sono gli attacchi maggiormente diffusi. L’intento è quello di rendere i server o le infrastrutture irraggiungibili, inondandoli di una quantità elevata di richieste, impedendo agli utenti legittimi di accedere a un’applicazione o servizio e arrestando il flusso in entrata o in uscita del traffico. La connessione di rete o le risorse risulteranno sature e non saranno più in grado di gestire il flusso di traffico né di rispondere alle richieste.

Fonte: Cloudflare

- Ai protocolli

Gli attacchi ai protocolli, anche noti come “state-exhaustion attacks”, tentano di consumare ed esaurire la capacità di elaborazione di varie risorse dell’infrastruttura di una rete, come server o firewall, attraverso richieste di connessione dannose che sfruttano vulnerabilità dei protocolli di rete.

Fonte: Cloudflare

- A livello di applicazione o Layer 7

Quest’ultima categoria di attacchi ha l’obiettivo di creare una congestione consumando tutta la larghezza di banda disponibile tra l’obiettivo che espone un applicativo e la rete internet. Grandi quantità di dati vengono inviate ad un soggetto utilizzando una forma di amplificazione o un altro mezzo per creare traffico massiccio. Per far sì che un attacco simile vada a buon fine vengono richieste quantità di risorse minime alla macchina target, così da poter passare inosservate ai firewall e sistemi di protezione generali.

Fonte: Cloudflare

Fonte: Cloudflare

Nella pratica, poi, ognuna di queste categorie di attacco può avere diversi metodi di applicazione.

Quali sono le best practice da mettere in pratica per contrastare questo genere di attacco?

In primis, consigliamo di visionare il sito del CSIRT (Computer Security Incident Response Team) in cui vengono spiegate le azioni di mitigazione da mettere in atto.

In particolare:

- rifiutare le connessioni con metodi HTTP non supportati dall’URL;

- limitare l’intestazione e il corpo del messaggio a una lunghezza minima ragionevole. Per URL specifici, impostare limiti più severi e appropriati per ogni risorsa che accetta un body del messaggio;

- impostare un timeout di connessione assoluto, ove possibile, utilizzando le statistiche di connessione (ad es. un timeout leggermente maggiore della durata media delle connessioni dovrebbe soddisfare la maggior parte dei client legittimi);

- utilizzare un backlog di connessioni in sospeso. Esso consente al server di mantenere le connessioni che non è pronto ad accettare, bloccando di conseguenza un attacco Slow HTTP più ampio, oltre a dare agli utenti legittimi la possibilità di essere serviti sotto carico elevato. Se il server supporta un backlog, si consiglia di renderlo ragionevolmente grande in modo che il proprio server web possa gestire un attacco di lieve entità;

- definire la velocità minima dei dati in entrata e bloccare le connessioni che sono più lente della velocità impostata. Si evidenzia di fare attenzione a non impostare il valore minimo troppo basso per non bloccare le connessioni legittime;

- attivare gli strumenti di protezione da questa tipologia di attacco disponibili tramite dispositivi di sicurezza quali Web Application Firewall e Next Generation Firewall L7.

Questo bollettino è stato elaborato dal nucleo per la sicurezza informatica in seguito ai recenti attacchi.

Considerando la costante evoluzione degli attacchi informatici, una protezione contro gli attacchi DDoS che adotti un approccio di difesa approfondita può tenere al sicuro l’utente finale. Un servizio di mitigazione degli attacchi DDoS individuerà e bloccherà gli attacchi nel momento in cui viene rilevato del traffico dannoso.

I provider di mitigazione degli attacchi DDoS filtrano questo traffico per evitare che venga raggiunto l’oggetto dell’attacco.

Quello che ci sentiamo di consigliare è di affidarsi ad un team di esperti nel caso in cui ci sia il timore di essere o di essere stati vittima di un attacco simile.

Impatto di un attacco DDoS sul business

Se il business di un’azienda si basasse anche sul funzionamento del sito sotto attacco, il suo non-funzionamento potrebbe impattare negativamente il business stesso. Nel 2018 gli attacchi DDoS sono aumentati del 40% nelle grandi organizzazioni con una media di 8 attacchi al giorno.

Ci sono diversi modi in cui un attacco DDoS può impattare sul business.

La prima riguarda la parte finanziaria: secondo un recente report di Gartner, il costo medio dei tempi di inattività della rete è di circa 5.600 dollari al minuto cioè circa 300.000 dollari all’ora. Inoltre, in media, nel 2019 il costo di un attacco DDoS per le imprese è arrivato a costare anche 2 milioni di dollari, mentre per le piccole e medie imprese (PMI) 120.000 dollari.

I trend della sicurezza informatica negli ultimi anni sono in costante aumento, per questo i dati a cui facciamo riferimento sono una stima al ribasso e continueranno a crescere in maniera consistente.

Per mitigare gli attacchi DDoS il 45% delle aziende impiega da 3 a più di 24 ore, si tratta quindi di perdite finanziarie significative.

Inoltre, le interruzioni delle sessioni di navigazione possono anche portare ad una perdita relativa alla reputazione del brand e alla fiducia dei clienti, con danni inquantificabili.

Questo genere di attacchi, come ultimamente constatato, viene utilizzato maggiormente per questioni ideologiche: gli hacktivisti, cyber criminali che sono mossi non tanto da motivi economici ma piuttosto da ragioni politico-sociali, infatti, tendono a prendere di mira determinati siti con cui non si trovano in accordo per motivi ideologici e/o politici.

Diventa dunque fondamentale adottare le misure preventive e le precauzioni adatte per evitare disservizi consistenti.